Настройка маршрутизатора MikroTik с нуля (RouterOS 7). [Часть 2]

![Настройка маршрутизатора MikroTik с нуля (RouterOS 7). [Часть 2]](/content/60/logo/logo-mikrotik.png)

В предыдущей части статьи были рассмотрены основные настройки маршрутизатора MikroTik для создания локальной сети дома или офиса и предоставления устройствам в этой сети доступа к сети интернет. В продолжение рублики «Микротик для чайников» речь пойдет о настройке Wi-Fi и управлении пользователями, а также, дополнительных настройках для повышения безопасности работы устройства в сети.

- Настройка Wi-Fi

- Настройка пользователей

- Настройка синхронизации времени

- Безопасность

- Обновление RouterOS

- Заключение

Настройка Wi-Fi

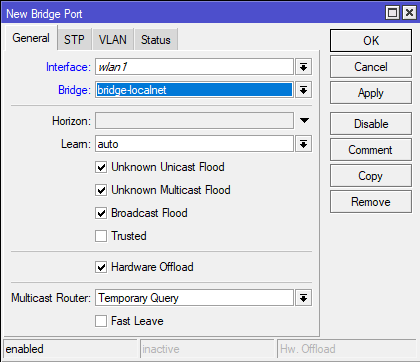

Добавляем в созданный ранее Bridge интерфейс модули Wi-Fi. Bridge -> Ports -> +, поочередно добавляем все необходимые интерфейсы, для устройств поддерживающие только 2.4GHz будет один интерфейс wlan1, если устройство поддерживает 2.4GHz и 5GHz, то интерфейсов будет два, wlan1 и wlan2.

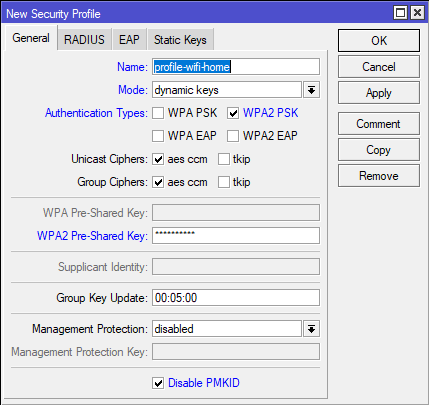

Переходим в меню Wireless, на вкладке Security Profiles создаем новый профиль безопасности для шифрования Wi-Fi трафика нажав кнопку +. Заполняем следующие поля:

- Name - понятное в дальнейшем при чтении конфигурации имя профиля.

- Mode - режим шифрования для профиля безопасности. Выбираем

dynamic-keys, т.к. это режим WPA,none- отсутствие шифрования,static-keys-requiredиstatic-keys-optional- режимы WEP, устаревший скомпрометированный протокол, использование которого возможно только если есть необходимость подключать такие же старые устройства, как и сам WEP. - Аuthentication Types - типы аунтификации. Для дома, для семьи выбираем

WPA2 PSK- авторизация по статическому ключу,WPA2 EAP- авторизация с помощью RADIUS сервера, это для больших компаний и параноиков. ТипWPAвыбираем только если подключаемое устройства не умеет в WPA2, но, на 2022 год, я давно таких не встречал. - Unicast Ciphers и Group Cipters - тип шифрования, оставляем без изменений со значением

aes ccm.Aesбудет получшеtkip, аccmтребует новые временные ключи для каждой создаваемой сессии. Но, как и в предыдущих пунктах, если подключаемое устройство не поддерживает AES, то... бла... бла... бла... - WPA2 Pre-Shared Key - пароль для подключения к точке доступа. Не забываем про сложность пароля чтобы его не смогли подобрать.

- Disable PMKID - отключение PMKID из кадра EAPOL для повышения безопасности. Включаем.

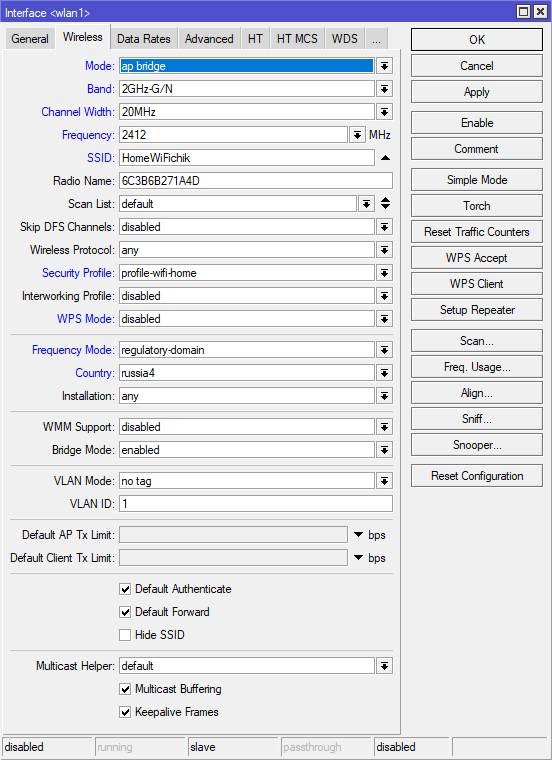

На вкладке WiFi Interfaces выбираем интерфейс wlan1, открываем свойства двойным нажатием, переходим на вкладку Wireless, нажимаем кнопку Advanced Mode. Заполняем настройки на вкладке Wireless:

- Mode - режим работы беспроводного интерфейса. Для точки доступа выбираем

ap bridge. - Band - режим работы. Для совместимости с устройствами выбираем 2GHz-G/N, если в сети используются только современные устройства, то для максимальной скорости можно выбрать 2GHz-only-N. Но если в сети будут использоваться устройства времен мамонтов, то придется включить режим 2GHz-B/G/N, но тут со скоростью может быть беда.

- Channel Width - ширина используемого канала.

- Frequency - рабочий канал Wi-Fi, указывается в частотах, где 2412MHz соответствует каналу 1, 2417MHz каналу 2 и т.д., каждый следующий канал отличается от предыдущего на 5MHz. Частотный спектр каналов не пересекается только на 1, 6 и 11 каналах. Но в условиях большого количества соседей выставляем канал, который посвободнее.

- SSID - имя точки доступа.

- Security Profile - профиль безопасности. Выбираем из списка созданный ранее профиль.

- WPS mode - подключение клиентов к точке доступа, где используется для предварительной аунтификации пользователей Pre-Shared Key без введения этого ключа. В момент подключения на точке доступа должна быть нажата соответствующая кнопка, после чего подключение происходит автоматически. Выставляем

disabled- отключено. - Frequency Mode - ограничение набора частот и максимальной мощности сигнала.

regulatory-domain- ограничение каналов и максимальной мощности в соответствии с законодательством выбранного региона.manual-txpower- ограничение только набора каналов выбранного региона.superchannel- без ограничений, тестовый режим. Выбираемregulatory-domain. - Country - регион с набором ограничений по набору доступных частот и максимальной мощности. Выбираем

russia4.

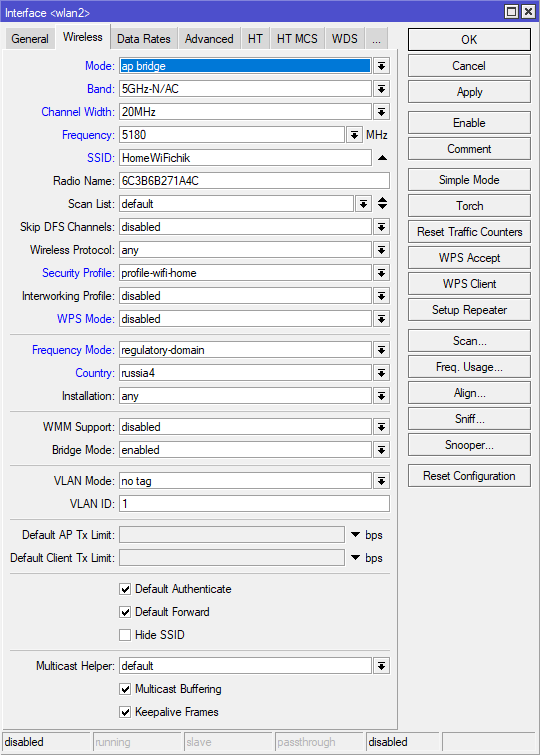

Заходим в свойства интерфейса wlan2, на вкладке Wireless нажимаем кнопку Advanced Mode, настройки заполняем аналогично предыдущему интерфейсу, отличия, следующие:

- Band - режим работы. Для совместимости с устройствами выбираем 5GHz-N/AC, устройства, работающие в режиме

Aустарели и подключались только на 54Mb/s. 5GHz-A/N/AC выставляем только если у вас есть подобные устройства, а 5GHz-only-AC только если все устройства умеют в AC или хотим, чтобы на пятерку подключались только те, кто поддерживает данный стандарт. - Frequency - рабочий канал, частота 5180MHz канал 36, 5185MHz канал 37, ... 5200MHz канал 40. Каналы 36, 40, 44, 48 не пересекаются по спектру. Какие есть доступные каналы в 5GHz лучше погуглить, я предпочитаю выставлять в начальном диапазоне т.к. TV приставки от Xiaomi не всегда могут нормально подключиться к 5GHz на каналах выше 48. Выбираем который посвободней.

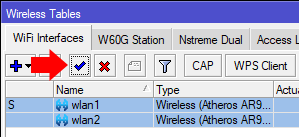

На вкладке Wireless выбираем оба интерфейса и нажимаем синюю кнопку √ для включения беспроводных интерфейсов.

Настройка пользователей

Если после сброса устройства не был установлен новый пароль для пользователя admin, то его необходимо поменять в меню System -> Users, на в кладке Users правой клавишей на пользователе, меню Password...

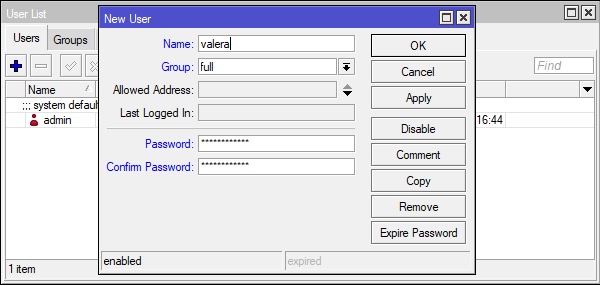

Создаем учетные записи пользователей для всех, у кого будет доступ к настройкам устройства, даже если вы единственный, кто будет управлять устройством, лучше создать отдельную учетную запись и подключаться с помощью нее.

На вкладке Users нажимаем +, заполняем поля:

- Name - имя пользователя (Login).

- Group - группа пользователя. Группа

fullимеет полные права на доступ к устройству. - Allowed Address - IP адрес или диапазон адресов, с которого возможно подключиться к устройству. Устанавливается на усмотрение пользователя, при правильной настройке Firewall ограничивать доступ данной настройкой не требуется, но отдельных пользователей лучше ограничить адресами подключения только из локальной сети.

- Password - Пароль.

- Confirm Password - Подтверждение введенного пароля.

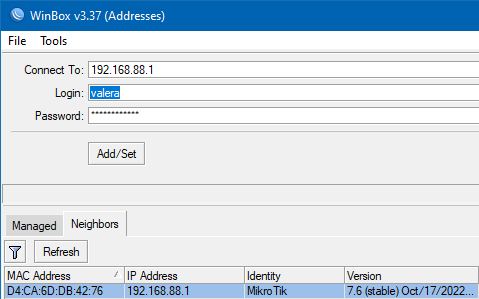

Создав нового пользователя переподключаемся к настраиваемому устройству (Session -> Disconnect) для проверки возможности подключения созданным пользователем.

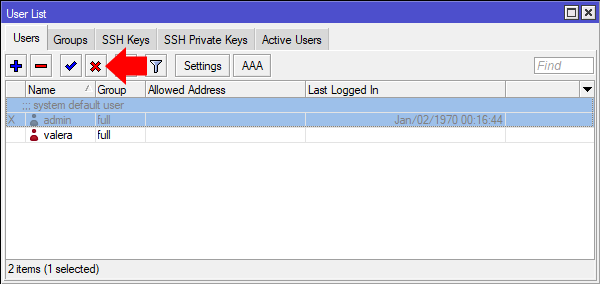

После успешного подключения созданным пользователем отключаем учетную запись admin. В меню System -> Users выбираем необходимую учетную запись и нажимаем кнопку с красным крестом. На самом деле эту учетную запись можно было отключить раньше, но если бы возникли проблемы со входом, то она могла бы понадобиться как резервная, или пришлось бы сбрасывать устройство к заводским настройкам.

Настройка синхронизации времени

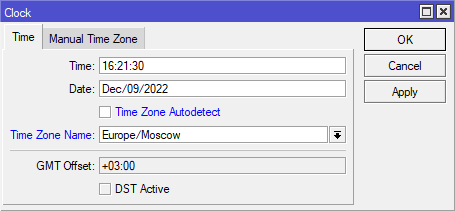

Для правильного отображения времени выставляем часовой пояс System -> Clock -> Time Zone Name -> Europe/Moscow, отключаем Time Zone Autodetect.

Настройка синхронизации времени маршрутизатора с внешним сточником (NTP Client).

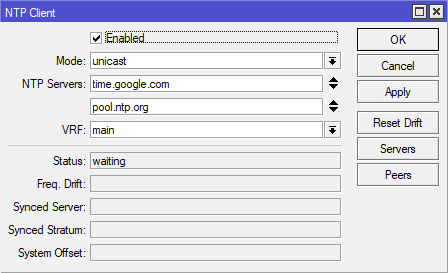

В меню System -> NTP Client включаем синхронизацию маршрутизатора с сервером времени:

- Enabled - включение NTP client.

- Mode - оставляем по умолчанию

unicast. - NTP Servers - добавляем пару серверов времени:

time.google.comиpool.ntp.org

Настройка синхронизации времени устройств в сети с сервером времени маршрутизатора (NTP Server).

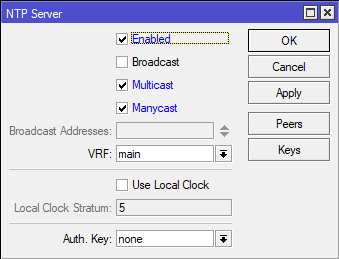

В меню System -> NTP Server включаем следующие настройки: Enabled, Multicast, Manycast.

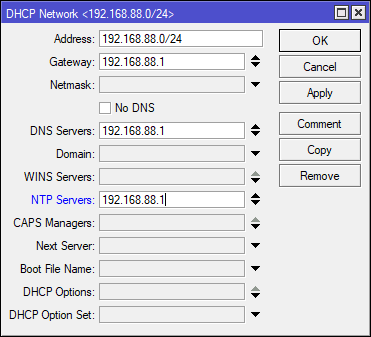

Для того, чтобы устройства в сети знали с каким NTP сервером, можно произвести синхронизацию времени необходимо в свойствах DHCP сервера указать IP адрес этого сервера. Открываем настройки созданного ранее DHCP сервера IP -> DHCP server, вкладка Networks. В поле NTP Server указываем адрес настраиваемого маршрутизатора.

Для устройств, у которых настройка IP адреса производится вручную, а не с DHCP сервера, сервер времени необходимо задать вручную.

Безопасность

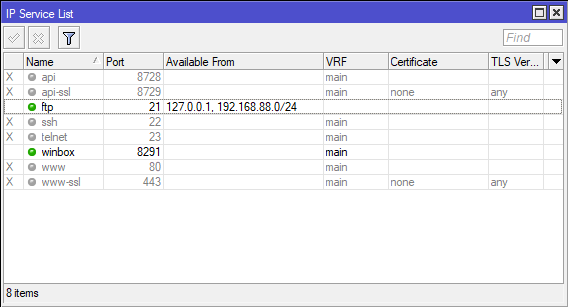

Отключение сервисов в MikroTik (Services). Тут может возникнуть вопрос, «Зачем отключать сервисы если мы ограничили доступ из вне Firewall'ом?». Во-первых: Firewall можно отключить во время отладки правил или при выяснении, когда что-то не работает, а в добавок забыть включить обратно. Во-вторых: некоторые сервисы могут быть не безопасны (например, telnet или Web доступ без сертификата, где пароль передается в открытом виде). В-третьих: опасность может быть не только во внешней сети, но и внутри, например, в лице подрастающего юного дарования с бесконечной тягой к знаниям.

В меню IP -> Services оставляем только те, которые действительно необходимы. Для ограничения доступа в поле Available From прописываем адреса, для которых эти сервисы будут доступны, но надо учитывать, что список доступа ограничен 200 записями. Если доступ к сервису необходимо предоставлять в более глобальном плане, то ограничение доступа по адресам лучше настраивать уже через Firewall, а не заполнять поле Available From.

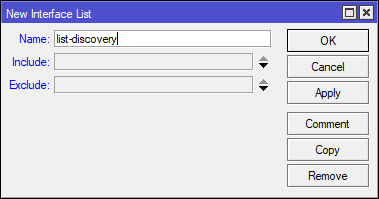

Ограничение обнаружения соседних устройств (Neighbor Discovery). MikroTik позволяет обнаруживать соседние устройства в сети по протоколам MNDP, CDP и LLDP. Помимо получения информации о других устройствах MikroTik передает информацию о себе, это может быть не безопасно т.к., например, зная версию ОС устройства и зная какие уязвимости для данной версии существуют можно попробовать получить доступ к этому устройству.

Ограничим возможность обнаружения только в локальной сети, для этого создадим список интерфейсов и добавим в него Bridge интерфейс. Interfaces -> Interface List -> кнопка List -> +, в поле Name вводим наименование создаваемого списка. Сохраняем.

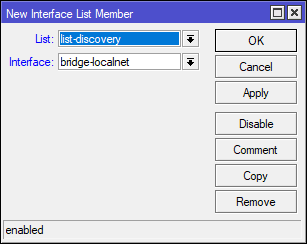

На вкладке Interface List нажимаем + и добавляем в созданный список Bridge интерфейс.

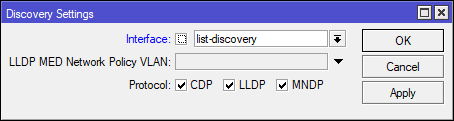

Переходим IP -> Neighbors -> Discovery Settings, в поле Interface выбираем созданный список интерфейсов. Если в квадрате рядом с полем стоит восклицательный знак, то убираем его.

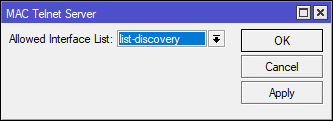

Ограничение обнаружения и подключения по MAC (MAC Telnet). Как и в предыдущем пункте, разрешаем обнаружение и подключение к устройству только в локальной сети. Ограничение осуществляется по спискам интерфейсов, чтобы не создавать новый воспользуемся уже созданным для настройки Neighbor Discovery.

Tools -> MAC Server -> MAC Telnet Server, в поле Allowed Interface List выбираем созданный ранее список интерфейсов.

Tools -> MAC Server -> MAC WinBox Server, в поле Allowed Interface List выбираем созданный ранее список интерфейсов.

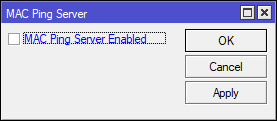

Tools -> MAC Server -> MAC Ping Server, отключаем MAC Ping Server Enabled.

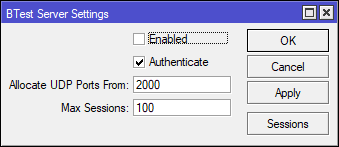

Отключение Bandwidth test server. Bandwidth test server - сервер для проверки пропускной способности. По умолчанию он включен и при подключении будет запрашивать аунтификацию пользователя, но, чтобы в наш маршрутизатор лишний раз не тыкали, тем более с целью подбора пароля лучше его отключить. Tools -> BTest Server, отключаем Enabled.

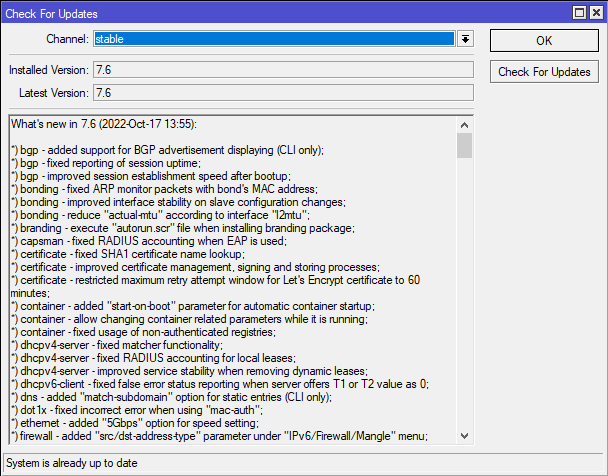

Обновление RouterOS

Программное обеспечение маршрутизатора необходимо поддерживать в актуальном состоянии, поскольку производитель не только устраняет найденные уязвимости, но и добавляет новые функции в устройства.

Переходим System -> Packages -> Check For Updates, в выпадающем меню выбираем stable, нажимаем кнопку Check For Update. В поле Installed Version указана текущая версия RouterOS, в поле Latest Version доступная к обновлению версия ПО.

Если доступна к скачиванию и установке новая версия программного обеспечения маршрутизатора, то вместо кнопки Check For Update появляются две кнопки Download и Download&Install. Для обновления нажимаем последнюю. После скачивания маршрутизатор будет перезагружен.

ВНИМАНИЕ! Во время обновления RouterOS выключать устройство от электросети нельзя!

Заключение

Маршрутизатор полностью готов к работе, остается найти для него подходящее место и периодически заходить на него для проверки и установки обновлений RouterOS.

Как видно, настройка устройств MikroTik не сильно изменилась при переходе на новую версию RouterOS, только появились некоторые нюансы.

Первая часть статьи, в которой рассмотрены основные настройки MikroTik для создания локальной сети и предоставления доступа устройствам в сеть интернет: Настройка маршрутизатора MikroTik с нуля (RouterOS 7). [Часть 1]

Комментарии